-

Liczba zawartości

3642 -

Rejestracja

-

Ostatnia wizyta

-

Wygrane w rankingu

57

Zawartość dodana przez wilk

-

Szkoda, że brak informacji jak dawno te ulgi i granty miały miejsce. Aczkolwiek słuszne jest upominanie się chociaż o jakąś tego część.

- 7 odpowiedzi

-

- ulga podatkowa

- grant

-

(i 2 więcej)

Oznaczone tagami:

-

Warto dodać, że to ta sama pani, która kilka razy wzywała USA do zlikwidowania ICANN i oddania zarządu nad domenami nowej międzynarodowej fundacji (a tak naprawdę to chyba UE).

- 2 odpowiedzi

-

- Unia Europejska

- USA

-

(i 3 więcej)

Oznaczone tagami:

-

Dyrektor FBI na celowniku cyberprzestępców

wilk odpowiedział KopalniaWiedzy.pl na temat w dziale Technologia

A to pantoflarz z niego, bo szefową to może ona i jest, ale tylko w domu.- 3 odpowiedzi

-

- Robert Mueller

- phishing

-

(i 1 więcej)

Oznaczone tagami:

-

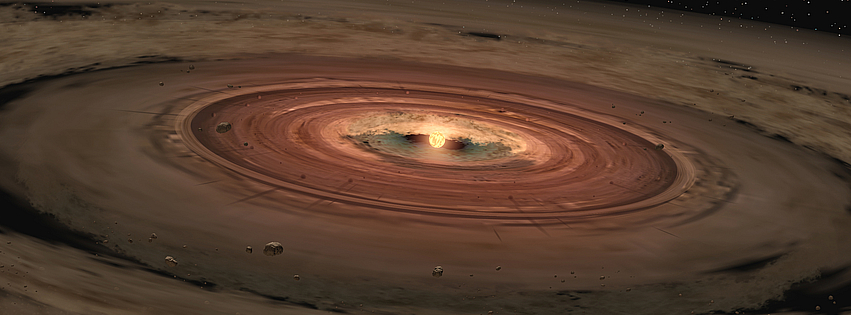

O proszę, ankiety na Kopalni. Bardzo fajne urozmaicenie dla takich ogólnych newsów. Jak to trzeba? Po co? Osobiście jedynie wyobrażam sobie w przyszłości kolonię na Marsie i może jakąś bazę na Księżycu. Ewentualnie w bardzo dalekiej przyszłości jakieś moduły laboratoryjne z minimalną załogą na wspomnianych ciałach niebieskich, a nie kolonie. Choć do tego czasu technologia znacznie bardziej się rozwinie i raczej będą to zautomatyzowane obiekty. Utrzymanie na nich kolonii zwyczajnie nie opłacałoby się, bo po prawdzie: Wenus - olbrzymie ciśnienie, żrąca atmosfera, piekarnik Merkury - olbrzymie wahania temperatur dzień/noc, brak atmosfery Tytan - zimno jak cholera, nie zobaczymy nawet pięknych pierścieni, w sumie to nic nie zobaczymy Kallisto - tutaj też by nam tyłek przymarzł, szczątkowa atmosfera, kto chciałby mieszkać na księżycu planety wyłapującej wszystkie kamyki US ręka w górę Gliese 581 c - daleko jak diabli, no chyba, że zbudujemy FTL-a (to nie księżyc Jowisza, jak wydaje się sugerować kontekst) Nie wiem kto chciałby mieszkać w tych koloniach, ale pewnie nawet nie najgorsze wyrzutki z filmów SF.

- 7 odpowiedzi

-

Ech, jak ja nie cierpię tych bzdur z CO2 i zmianą klimatu... Popadanie w skrajności, bo jak nie Ziemia nagle stanie się płonącą drugą Wenus, zaleją nas oceany z roztopionych czap lodowych (które są w większości pod wodą, więc znając choć podstawy fizyki wiemy, że ich roztopienie nie podniesie poziomu wód), że będzie widać tylko Everest (co jest absolutną bzdurą, bo poziom wód może podnieść się maksymalnie tylko tyle, że najwyżej nam Mazury trochę podtopi), to popadnie w skrajność w kolejną epokę lodowcowa. Nie wiem czy to tak trudno zrozumieć, że planety, tym bardziej z tak bogatym biosystemem, nie są tylko kawałkiem skały w Kosmosie i ciągle podlegają dynamicznym procesom. Tyle, że te procesy trwają tysiące lat, a nasze istnienie na Błękitnej Planecie, to ledwie pyłek. http://img75.imageshack.us/img75/7490/carbon20tax.jpg http://www.eioba.pl/a102199/ocieplenie_klimatu_mit_obalony i setki innych materiałów PS. Pomysł jest dobry, tylko wykonanie złe, bo tych wszystkich panikarzy powinni na stałe utopić.

- 2 odpowiedzi

-

Warto dodać, że ELF jest jednokierunkową transmisją (ląd - łodzie podwodne) z racji olbrzymich rozmiarów anten (kilkadziesiąt kilometrów). Błędu wielkiego tam nie ma, ale prędkość transmisji to kilka bitów na minutę: http://www.vlf.it/zevs/zevs.htm (ZEVS to system Rosyjski, Amerykański to Seafarer). Natomiast dla VLF prędkość jest znacznie zaniżona w artykule i faktycznie wynosi 200-300 bitów na sekundę.

- 10 odpowiedzi

-

- woda

- częstotliwość

-

(i 5 więcej)

Oznaczone tagami:

-

Cała procedura trwa do 18 miesięcy. Tj. od pierwszego powiadomienia do ewentualnego odcięcia. I jak mikroos dobrze mówi: Czyli to list polecony (potwierdzenie nadania) wraz z potwierdzeniem odbioru.

- 28 odpowiedzi

-

- odcinanie od Internetu

- taktyka trzech kroków

-

(i 2 więcej)

Oznaczone tagami:

-

Dokładnie - czyste spekulacje rodem ze Star Treka. Równie dobrze można użyć neutrino do komunikacji Ziemia - drugi koniec galaktyki, a i tak obecnie nie potrafimy sensownie ich wychwycić, bo czym jest owe 730 wychwytów mionów/2 lata, jak neutrina słoneczne przenikają nas jak przez sito.

- 10 odpowiedzi

-

- woda

- częstotliwość

-

(i 5 więcej)

Oznaczone tagami:

-

Rozumiem. Ale wydaje mi się, że spowoduje to wymuszenie dostosowania regulaminów firm do prawa. Zatem kto nie będzie sprawdzał tej poczty sam sobie zaszkodzi poprzez pominięcie tego kroku. Poza tym, z tego co czytam w tej chwili na wiki, to oboje źle to w tej chwili interpretujemy, bo ten mail nie będzie chyba do nas a do ISP:

- 28 odpowiedzi

-

- odcinanie od Internetu

- taktyka trzech kroków

-

(i 2 więcej)

Oznaczone tagami:

-

Zazwyczaj ISP udostępnia m.in. firmowe konto pocztowe. Mniemam, że o takie będzie tylko chodziło, bo przecież nikt nie będzie bawił się w szukanie po hotmailach/gmailach.

- 28 odpowiedzi

-

- odcinanie od Internetu

- taktyka trzech kroków

-

(i 2 więcej)

Oznaczone tagami:

-

Kurzweil przepowiada nieśmiertelność

wilk odpowiedział KopalniaWiedzy.pl na temat w dziale Ciekawostki

No jeśli chodzi o domek piętrowy, to nie ma sprawy. ;]- 46 odpowiedzi

-

- nanotechnologia

- nieśmiertelność

-

(i 3 więcej)

Oznaczone tagami:

-

Akurat niedawno natknąłem się na artykuł odnośnie preferencji sennych sławnych ludzi minionych wieków: http://www.spartacuspress.com/2009/09/nadzwyczajne_techniki_spania/ w którym przewija się właśnie bariera tych 4 godzin, ale w większości jako maksimum. Niestety brak w nim powoływania się na źródła, więc nie wiadomo czy te preferencje nie powstały z latami, w celu podkreślenia wielkości tych postaci.

- 4 odpowiedzi

-

- oreksyna

- bezsenność

-

(i 2 więcej)

Oznaczone tagami:

-

Kurzweil przepowiada nieśmiertelność

wilk odpowiedział KopalniaWiedzy.pl na temat w dziale Ciekawostki

A co tutaj jest źle? Poza tymi dalej wspomnianymi 140m^2.- 46 odpowiedzi

-

- nanotechnologia

- nieśmiertelność

-

(i 3 więcej)

Oznaczone tagami:

-

"Teleskop czasowy" przyspieszy komunikację

wilk odpowiedział KopalniaWiedzy.pl na temat w dziale Technologia

O multiplekserze na 100 tyś wejść? Nie, nie słyszałem. Poza tym pamiętaj, że częstotliwość taktowania w takim wypadku musi być równa częstotliwości transmisji.- 3 odpowiedzi

-

- Mark Foster

- Cornell University

-

(i 5 więcej)

Oznaczone tagami:

-

Słodycze w dzieciństwie = agresja w dorosłości

wilk odpowiedział KopalniaWiedzy.pl na temat w dziale Ciekawostki

Zwrot "cukier zabija" nabiera całkiem nowego znaczenia.- 9 odpowiedzi

-

- dr Simon Moore

- brutalne przestępstwa

-

(i 4 więcej)

Oznaczone tagami:

-

Internet bardziej niezależny od USA

wilk odpowiedział KopalniaWiedzy.pl na temat w dziale Technologia

Jak wiadomo największym orędownikiem była (niestety) UE. Dzięki temu, że było to w rękach USA, to wiadomo było czego można oczekiwać, kto ponosi odpowiedzialność. Zgadzam się, że może zrobić się niezły burdel przez to, ale to i tak lepsza opcja niż zgodzenie się na żądania UE na całkowite oddanie władzy nad domenami i powołanie nowej międzynarodowej fundacji. -

"Teleskop czasowy" przyspieszy komunikację

wilk odpowiedział KopalniaWiedzy.pl na temat w dziale Technologia

Brzmi całkiem sensownie (pomijając brak dekompresora ), ale pozostaje jedna z dwóch możliwości - albo wysyłamy "skompresowane" paczki od razu, w efekcie nie przynosi to wiele, bo reszta pasma nie będzie zawierać informacji - cisza. Lub zbieramy wystarczającą ilość paczek i wrzucamy w "szybszy" strumień. W rezultacie jest mniej przerw, ale powstają opóźnienia z racji przygotowania odpowiednio dużego zestawu paczek (bo reszta i tak pracuje na 10 GHz).- 3 odpowiedzi

-

- Mark Foster

- Cornell University

-

(i 5 więcej)

Oznaczone tagami:

-

Internet bardziej niezależny od USA

wilk odpowiedział KopalniaWiedzy.pl na temat w dziale Technologia

To nie do końca prawda. Do tego służy IDN, który pozwala rejestrować dowolne znaki unikodu (polskie ogonki, grecki alfabet, cyrylica czy chińskie krzaczki). Co prawda to nie jest czysta rejestracja, tylko wymaga pewnego przekształcenia domeny w chwili rejestracji (ale korzystamy już z ogonkami) i o ten niuans może generalnie tylko chodzić. -

Trafiłeś w sedno! ;D Ten plugin to dobrowolna, świadoma decyzja usera. Jeśli się obawia konsekwencji, to przecież nie musi go instalować. Wydaje mi się jednak, że poprzez podjęcie tego ryzyka user może tylko zyskać (no i Google). Jest to świetny cios w Microsoft i właśnie tego obawia się Mozilla, której odpowiada obecne status quo (woli odgryzać kawałki tortu rynkowego od IE, niż walczyć z rosnącym wpływem Chrome). Teraz bowiem użytkownicy IE staną się bardziej świadomi i najbardziej sensownym dla nich krokiem (zamiast używać IE+GF) będzie przeniesienie się na czyste Chrome, co przyniesie wzrost udziału Google na rynku przeglądarek. PS. Orientuje się ktoś czy GF będzie wysyłało UserAgent jako Chrome?

-

Mimo tego i tak najbardziej istotną cechą jest tembr głosu. Ciekawe jest też złudzenie (nie wiem czy ma swoją nazwę), polegające na subiektywnym niedopasowaniu sylwetki osoby do wysokości głosu. Po osobach o niskim głosie zazwyczaj spodziewamy się, że mają sylwetkę o widocznej muskulaturze lub pewnej masywności tudzież nadwadze, zaś od osób o wysokim głosie spodziewamy się szczupłej sylwetki lub niskiego wzrostu.

- 4 odpowiedzi

-

- Tamsin Taxton

- atrakcyjność

-

(i 6 więcej)

Oznaczone tagami:

-

Najlepiej z tego faktu zdają sobie sprawę osoby niewidome od urodzenia. Dla nich słuch stał się zmysłem dominującym i potrafią wychwycić każdy odbiegający od normy dźwięk.

- 5 odpowiedzi

-

Jestem jak najbardziej za. Takie przeróbki, to zwyczajne oszustwo, gorsze niż lewitujące miski. Wystarczy spojrzeć na retusz Twiggy: http://futomaki.pl/2009/08/13/wielka-afera-o-photoshopa/ Oczywiście politycy także powinni mu podlegać, tak by nagle nie znikały im wałeczki tłuszczu, jak to było z pewnym premierem. Najciekawsze i tak są jednak zdjęcia propagandowe, gdzie sztucznie powiększany jest tłum czy dodawane są rakiety.

- 17 odpowiedzi

-

Przyszła mi na myśl scena z filmu Niewidzialny, w którym taki sterowiec pełnił rolę tankowca. Ciekawe czy byłoby to realne chociażby z uwagi na kryteria udźwigu. Te trzy tygodnie pozostawania w powietrzu, to rozumiem, że bez dodatkowego tankowania? Gdyby nie tak niski pułap, to mogłyby stanowić autonomicznych następców AWACS-ów.

- 12 odpowiedzi

-

- LEMV

- Long Endurance Multi-Intelligence Vehicle

-

(i 5 więcej)

Oznaczone tagami:

-

I to może nie tylko wynika ze zbliżającego się niebezpieczeństwa ze świata zewnętrznego, a jeszcze z tego, że pojawia się percepcja odległości [citation needed ] lub mózg uczy się ją przetwarzać, tak aby samemu nie wpadać na ściany czy innych ludzi. Ciekawe na ile ma to związek z niedawnym artykułem: http://kopalniawiedzy.pl/siatkowka-oko-mysz-ssaki-ruch-przyblizanie-reagowac-Botond-Roska-8424.html

- 1 odpowiedź

-

- niebezpieczeństwo

- siatkówka

-

(i 5 więcej)

Oznaczone tagami:

-

Co do polecenia wymazania to się nie zgodzę, bo to by była dość absurdalna funkcjonalność systemu. Sądzę, że istniałyby jedynie trzy możliwości: - brak odpowiedzi z chipa w wyniku zablokowania jego odpowiedzi lub usunięcia chipa - w podobny sposób można by zmodyfikować też szpiegujące telefony, ale tutaj osobnik taki wpadłby przy pierwszym minięciu patrolu lub jak zasugerowałem w wariancie z kamerami - stworzenie nowej tożsamości - jeśli wpis nie miałby odzwierciedlenia w systemie, to wpadka oczywista - duplikacja tożsamości innej osoby - tutaj także w końcu wpadka jeśli system namierzyłby tę samą osobę jednocześnie w różnych miejscach Jakkolwiek, o ile sami nie pozwolimy się w ten sposób zniewolić we własnym kraju/domu, to do tego nie dojdzie. Póki co. Ale znając życie wystarczy jakiś zamach większy, by ludzie sami poprosili, aby nawet kosztem ich wolności osobistych żyło im się "bezpieczniej" (Patriot Act i kolejne jak HSA, DSEA itd.). PS. Coś nawala bbcode dla list...